A lo largo de este blog, te contamos lo que necesitas saber sobre este tipo de amenazas informáticas que pueden poner en riesgo tu seguridad y la de tu empresa.

¿Qué es un ataque Man in the Middle?

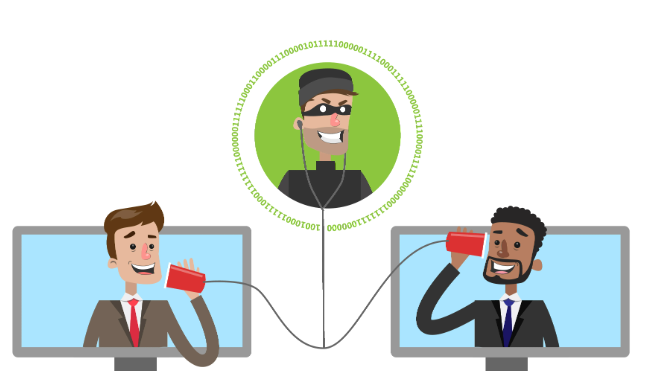

Un ataque Man in the Middle (MITM), es un tipo de ataque cibernético en el que un hacker se interpone entre la comunicación de dos partes, ya sea interceptando, modificando o falsificando los datos que se envían y reciben.

De esta forma, el hacker puede acceder a información confidencial, como contraseñas, datos bancarios, mensajes, etc., sin que las víctimas se den cuenta de que su conexión se encuentra comprometida.

¿Cómo se producen los ataques Man in the Middle?

Existen diferentes formas de realizar un ataque Man in the Middle, pero todas tienen en común el hecho de que el hacker se aprovecha de alguna vulnerabilidad en la red o en los dispositivos de las víctimas.

En las últimas semanas, en Grupo Vadillo Asesores, nos han llegado varios casos en los que nuestros clientes han sido objetivos de estos intentos de hackeo, siguiendo todos ellos un patrón muy similar.

Un proveedor de confianza, les enviaba un correo electrónico solicitándoles el abono de una factura por unos servicios que habían recibido y ellos realizaban el pago pensando que todo estaba en orden. Sin embargo, poco después, y para su sorpresa, les llamaba el proveedor para pedirles el pago de los servicios, ya que no les había llegado ningún ingreso.

¿Qué estaba sucediendo?

Habían sido víctimas de un ataque Man in the Middle. El correo desde donde salía el email del proveedor era el auténtico, la factura respetaba la misma estructura y formato de siempre, contenía los logos de la empresa… tan solo había un pequeño cambio, el número de cuenta había sido modificado sin que ninguna de las partes se hubiese dado cuenta.

¿Pero, cómo es eso posible?

Si no estamos correctamente protegidos, los ciberdelincuentes pueden interceptar nuestros emails, modificarlos a su antojo, recopilar toda la información que estos contienen, y hacérselo llegar a la otra parte sin que seamos conocedores de que hay alguien observando o alterando esas comunicaciones.

¿Cómo son capaces de interceptar nuestras comunicaciones?

Los hackers pueden interceptar nuestras comunicaciones mediante la instalación de un malware en nuestro dispositivo o, de forma mucho más sencilla, conectándose a la misma red Wifi a la que estamos conectados.

Cuando el atacante ha conseguido interceptar la comunicación, es decir, se ha colocado entre las dos partes (de ahí el nombre de este tipo de ataques), todas las comunicaciones pasarán por él sin que nos demos cuenta.

Medidas que podemos adoptar para protegernos de ataques Man in the Middle

Además de estar alerta y verificar la información, existen otras medidas que se pueden implementar para prevenir y protegerse ante estos ataques. Algunas de estas medidas son:

- Utilizar un sistema de seguridad informática que incluya antivirus, firewall, y cifrado de datos, y mantenerlo actualizado.

- Evitar conectarse a redes de Wifi públicas

- Crear contraseñas seguras, cambiarlas periódicamente, y no compartirlas con nadie.

- No abrir ni responder a emails sospechosos, ni hacer clic en los enlaces o descargar los archivos que contengan.

- Establecer protocolos de seguridad y comunicación interna y externa, que incluyan la verificación de los datos bancarios antes de realizar un pago y la confirmación de la recepción del mismo.

- Formar y sensibilizar a los empleados y colaboradores sobre los riesgos y las buenas prácticas de seguridad informática.

- Denunciar cualquier intento o caso de estafa a las autoridades competentes y solicitar asesoramiento legal.

- Disponer de un seguro de Responsabilidad Civil informático.

- Realizar una auditoria informática con los proveedores de sistemas para detectar los riesgos o posibles intrusiones.

- Pedir, siempre que haya un cambio de cuenta bancaria, el correspondiente certificado de titularidad real y certificar siempre el cambio telefónicamente.

Además de estas recomendaciones, es muy importante asegurarte de que los proveedores o colaboradores con los que trabajas dispongan de un sistema de ciberseguridad adecuado y estén concienciados en la materia.

En Grupo Vadillo Asesores disponemos de un equipo experto en la materia, llevamos años trabajando en nuestra seguridad informática y en la de nuestros clientes, siendo una entidad certificada en el Esquema Nacional de Seguridad (ENS).

Si quieres proteger tu negocio de las amenazas digitales, no dudes en contactarnos y te ayudaremos a garantizar la seguridad y la confianza de tus clientes y proveedores. Puedes acudir a cualquiera de nuestras oficinas en Vitoria, Oyón y Laguardia, o llamarnos al 945 22 27 62, estaremos encantados de atenderte.

Comparte este artículo: